Инструкция По Настройке Tor Privoxy

Опубликовано: 27.08.2018

Книга: Установка и настройка Tor. Юрий Стручков. title: Купить книгу . Естественно, что и провайдеров обязали сотрудничать с соответствующими органами. Как рядовому пользователю избежать этого безобразного произвола? Для решения проблемы предлагается система Tor. К сожалению, в настоящее время очень мало литературы по установке и использованию данной системы. Целью настоящей работы является восполнить имеющийся пробел и научить всех желающих безопасной деятельности в Интернет.

Установка и настройка Tor. Предисловие. К сожалению, анонимность в Интернет нужна не только злодеям и хулиганам, но и нормальным честным людям, для того, чтобы избежать преследования за право просто высказать своё мнение или обнародовать факты, которые существующие власти пытаются скрывать от народа.

Установка Tor Expert Bundle как службы Windows

В инструкции «Повышаем свою анонимность в Интернете с Tor в Kali Linux» рассказано, Настройка Kali Linux для работы сетевых подключений только через Tor. А теперь уже точно приступим. Установим пакеты Tor и Privoxy . Privoxy - это HTTP-прокси, который использует SOCKS4a и может фильтровать html/cookie. Установить и настроить его. Руководство по TOR, как обойти блокировку сайта.

TOR with Privoxy - Kali Linux

Никакой свободы слова в России и в прочих странах СНГ как не было ранее, так нет и сейчас. Чего стоит только статья 2. УК РФ. Под неё легко можно подвести почти любое высказывание недовольства или критики в адрес власти или чего- либо другого. В родной Беларуси уже имеют место факты привлечения к судебной ответственности за безобидные посты в Сети. Что же нам так и молчать всю жизнь! В апреле 2. 00. 8 года представитель Генпрокуратуры, предложил включать в список запрещённых материалов конкретные сайты и все российские провайдеры должны будут заблокировать доступ к запрещённому сайту в течение месяца после публикации списка.

В поддержку идеи выступали и некоторые законодатели. В отличие от СМИ (пресса, радио, телевидение), которые в большинстве своём зависимы и куплены, Интернет свободен, ибо купить его нельзя. Некоторым это, увы, не нравится.

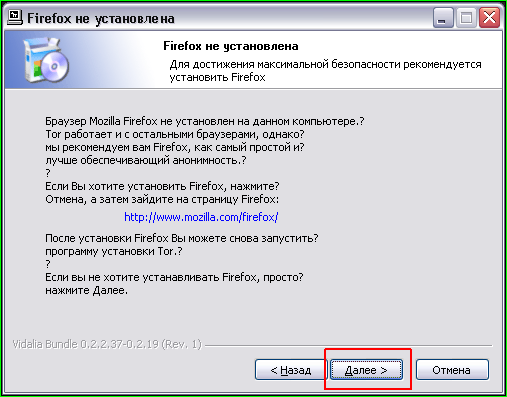

Попробуем разобраться и написать небольшую инструкцию. Установим Tor и запустим его. Щелкнув по кнопке 'Справка', вы можете получить доступное объяснение, что такое мост и где найти адреса мостов для настройки Tor на вашем компьютере. Качаем настроенную сборку: Комплект Tor & Privoxy & Vidalia & Torbutton: 0.1.2.18a Запускаем всё это добро и в настройках браузера(у меня опера) указывает прокси 127.0.0.1:8118 После этого опера у меня заработала через ТОР. ЗЫ Инструкция по установке на винду. Тут все по старому: под рутом запускаем tor и privoxy. One Comments to “настройка privoxy 3.0.16 под tor”.

Вот эти то некоторые и пытаются закрывать или блокировать неугодные сайты или устанавливать в Сети слежку за людьми, чтобы потом привлекать их судебной расправе по пресловутой статье 2. И ещё много других пакостных не правовых действий властных структур, связанных с информационным обменом в Интернет. Поэтому, если не хотите лишних проблем, то пора пересматривать свое беспечное отношение к пользованию Интернетом - научиться скрывать и шифровать свою деятельность в Сети. В данной статье предлагается одно из решений проблемы безопасного использования Интернета - преодоления блокировки её ресурсов со стороны провайдеров, обеспечения анонимности при общении и при посещении сайтов, блогов, форумов и т. Это система Tor. На сегодняшний день Tor - одно из лучших средств для анонимной работы в Интернет.

Кроме того, использование Tor совершенно бесплатно. Нужны только компьютер и желание. К сожалению, в настоящее время очень мало литературы по установке и использованию системы Tor. Да и та, которая имеется, далеко не полная.

На официальном сайте разработчиков Tor - на русский язык переведены всего несколько страниц. Целью данной работы является восполнить имеющийся пробел и научить всех желающих безопасной деятельности в Интернет. Общие соображения об анонимности в Интернет. Человек написал и отправил письмо по электронной почте, посетил какой- то сайт, оставил своё сообщение на форуме и т.

Любое из указанных действий позволяет найти этого человека и узнать кто он такой. А при желании и привлечь к судебной ответственности. Оказывается, перехваченные в Сети пакеты могут использоваться как доказательство в суде. IP- адрес – сетевой адрес компьютера в сети, построенной по протоколу IP. Он необходим для маршрутизации данных, другими словами, если вы хотите получать информацию с какого- либо сервера, то необходимо указать свой адрес, как адрес получателя. Но по IP- адресу всегда можно найти компьютер, с которого был отправлен запрос на получение информации или совершены какие- либо иные действия. Можно также установить провайдера предоставившего доступ в Интернет, ваше реальное место нахождения и ряд другой информации.

А можно использовать такой IP- адрес, который не приведёт непосредственно к вам. Этот путь сложнее. Для подмены своего IP- адреса, существует множество способов. Все они так или иначе связаны с использованием proxy- серверов (прокси). Proxy- сервер - это сервер посредник. Некоторые proxy могут быть анонимными (далеко не все).

При работе через анонимный proxy на посещенном ресурсе останется IP- адрес proxy- сервера, а не пользователя. Только не всё так просто, как может показаться на первый взгляд. Во- первых, не все proxy анонимные. Да и анонимность может быть разной. Найти хороший надёжный анонимный сервер, да к тому же бесплатный, совсем не просто. Во- вторых, на самом proxy- сервере, как правило, ведутся логи (журнал посещений), в которых имеются IP- адреса всех посетителей и время посещения.

Получив доступ к логам, ваш адрес узнать будет не очень сложно. Т. е., анонимность вроде бы и есть, но при большом желании вас найдут.

Кроме IP- адреса существуют и другие способы идентификации человека в Интернете. Если используется открытый (не зашифрованный) канал передачи информации, то в передаваемых пакетах может содержаться адрес электронной почты, номер счёта, логины и пароли для входа в соответствующие ресурсы и ещё многое другое. Такая информация, как правило, вполне достаточна, чтобы по ней найти человека.

Следует знать, что 1. Всё зависит от того, насколько сильно будут искать. Если вы, например, ломанули банковский сервак и перевели куда- нибудь несколько миллионов, то искать будут долго и тщательно, возможно при участии специалистов из Интерпола. И с большой вероятностью найдут. А если цена вопроса не столь велика - проникновение (без взлома) на закрытый ресурс, или выкладывание в Сеть информации, которая кому- то не нравится, или если пользователь просто предпочитает не .

В таких случаях могут и не найти или не станут искать вообще. Примерно как в анекдоте про неуловимого Джо, который был неуловим, потому что никому и на фиг не нужен. Таким образом, реальная анонимность в Интернете зависит от надёжности применяемых методов, и от того насколько сильно (и кто) будут искать. Обмен информационными сообщениями в Интернет обязательно происходит через провайдера - организацию, которая обеспечивает доступ. При отсутствии соответствующей защиты, провайдер будет знать все: кто отправил (IP- адрес), куда отправил и что отправлено.

Более того, он может закрыть от вас (заблокировать) определённые интернет- ресурсы. В Китае власти вообще исхитрились фильтровать почти весь Интернет- трафик, не пуская сограждан на идеологически вредные ресурсы. К слову сказать, не очень широко известен тот факт, что в России действует система оперативно- розыскных мероприятий под названием СОРМ- 2, которая предназначена для контроля в Интернет. Российские провайдеры обязаны сотрудничать с органами и соответственно предоставят им любую информацию, проходящую через них.

Желающие могут вкратце ознакомиться с проектом СОРМ на странице Википедии (http: //ru. СОРМ). А заодно там же по ссылкам посмотреть . Вот такой всеохватывающий шпионаж за пользователями сети Интернет. А если вы иногда посещаете . Что такое Tor? Tor (The Onion Router) – свободное программное обеспечение для реализации второго поколения так называемой .

Это система, позволяющая устанавливать анонимное сетевое соединение, защищённое от прослушивания. Рассматривается как анонимная сеть, предоставляющая передачу данных в зашифрованном виде. Только первая буква - заглавная. Tor является свободным программным обеспечением и открытой сетью, в помощь вам для защиты от сетевого надзора, известного как анализ трафика, угрожающего персональной свободе и приватности, конфиденциальности бизнес контактов и связей, и государственной безопасности.

Кроме того, через заданный интервал времени (около 1. При таком подходе вскрыть канал можно только при взломе всех серверов цепочки, что практически нереально, т. По состоянию на апрель 2. Tor включает более 2. Земли. Все ноды работают по протоколу SOCKS. Шифрование производится следующим образом. Перед отправлением пакет последовательно шифруется тремя ключами: сначала для третьей ноды, потом для второй и, в конце концов, для первой.

Когда первая нода получает пакет, она расшифровывает . Второй и третий серверы поступают аналогичным образом. Именно эти слои шифрования и напомнили авторам луковицу (Onion).

Оттуда и пошли название и логотип. О поддержке проекта Tor объявила известная организация по защите гражданских свобод Electronic Frontier Foundation, которая начала активно пропагандировать новую систему и прилагать значительные усилия для максимального расширения сети нод. Сейчас многие общественные организации поддерживают разработку Tor, поскольку видят в нём механизм для защиты базовых гражданских прав и свобод в Интернете. Наиболее часто звучащими обвинениями в адрес сети Tor является возможность ее использования в преступных целях. Но в реальности компьютерные преступники гораздо чаще используют для этого средства собственного изготовления, будь то VPN, взломанные сети, беспроводная связь или другие способы. Tor может работать не только с веб- браузерами, но и со многими существующими приложениями на основе протокола TCP. Приложения для работы в Сети, в простейшем случае это браузер, необходимо ещё настроить на работу с Tor.

Система Tor позволяет скрывать от провайдера конечные (целевые) адреса, тем самым, прорывая возможную блокаду доступа к заблокированным им сетевым ресурсам. Также система Tor надёжно скрывает от целевых ресурсов адрес отправителя. Однако Tor допускает перехват самого содержимого сообщений (без выявления отправителя) из- за необходимости их расшифровки на выходном узле!

Впрочем, для такого перехвата нужно поставить на выходных узлах анализатор трафика (сниффер), что не всегда просто сделать. Особенно, если учесть, что выходные узлы постоянно меняются.

Как известно - никакая система не может быть безопасной на 1. Сообщество разработчиков Tor постоянно анализирует возможные способы деанонимизации ее клиентов (т.

Дополнительные компоненты. Следует понимать, что сам факт установки Tor не анонимизирует сетевые соединения компьютера. Нужны дополнительные программные компоненты и настройки. Программа Tor только управляет шифрованием и определяет путь прохода пакетов через сеть ретрансляторов.